开云官方app 什么是汇编语言? 逆向分析必备语言

发布日期:2026-01-26 22:16 点击次数:158

汇编不是编程,是CPU在说话,你听懂了吗?

最近天天泡在OllyDbg里单步,不是为了炫技,是发现一件事:所有“反编译出来的C代码”,只要一跑就崩,或者逻辑对不上。问了一圈老手,没人直接说为啥,直到自己把`mov eax,1`之后立马看EFLAGS,又把`cmp eax,1`和`je`连起来看——原来`je`跳不跳,根本不管eax是不是1,只看ZF是不是1。ZF怎么来的?是上一条`cmp`偷偷做了减法、没动寄存器,只改了标志位。这玩意儿课本里叫“影响标志位”,可没人告诉你:它才是CPU做决定的唯一依据。

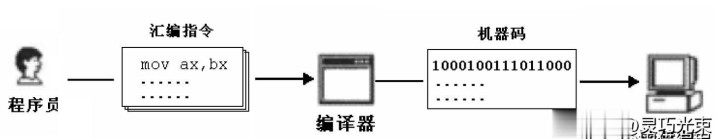

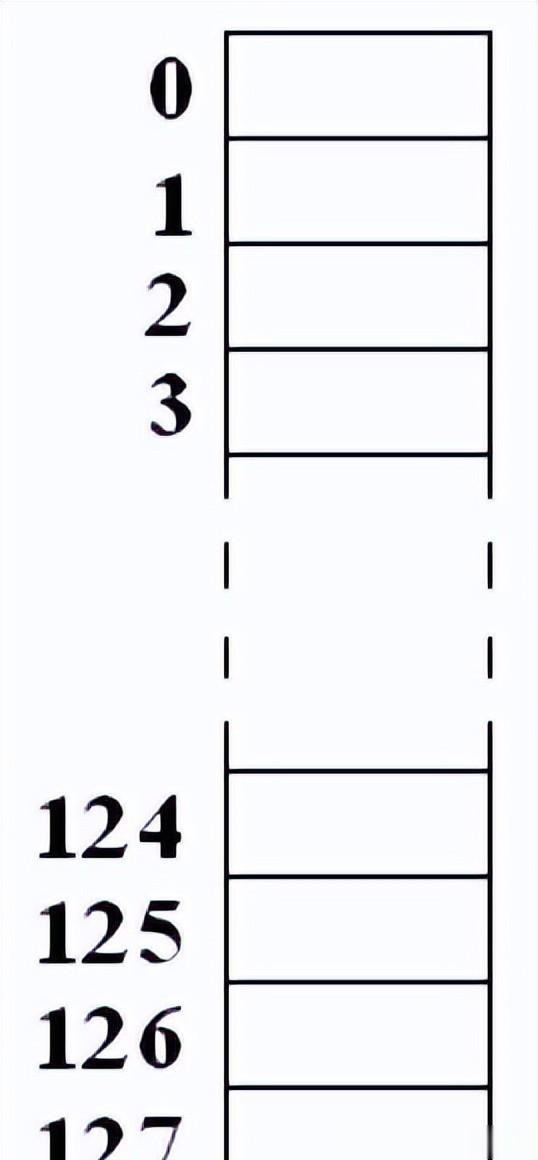

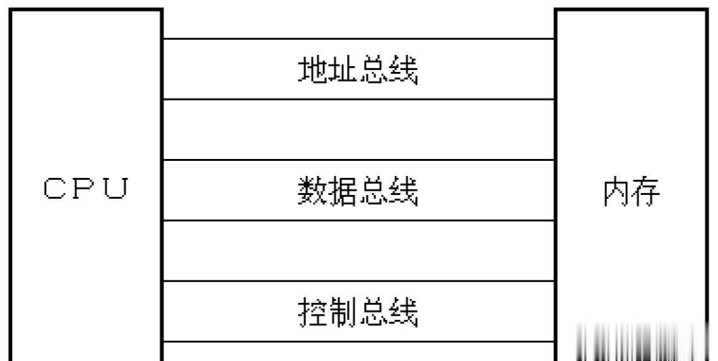

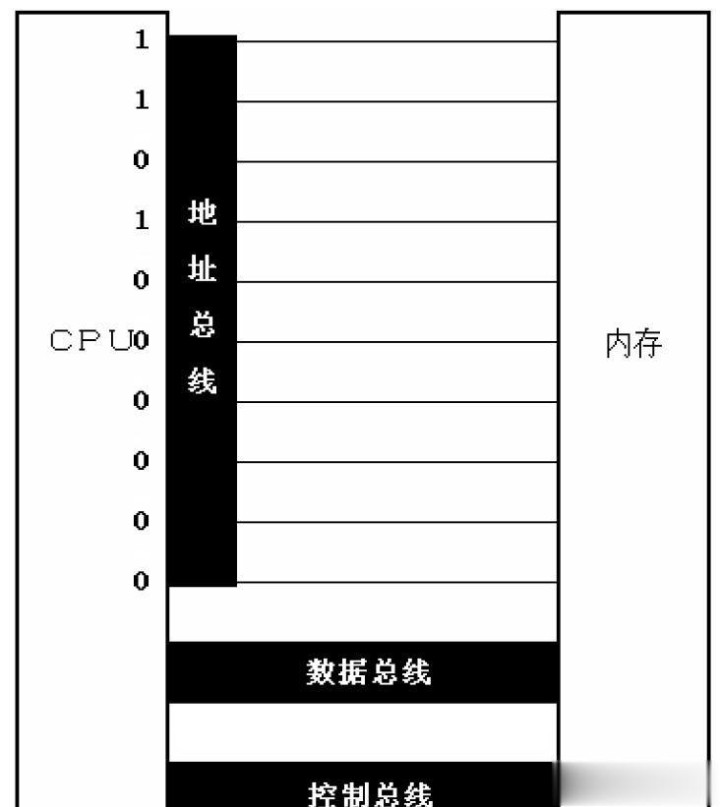

以前以为汇编是高级语言的“翻译底稿”,后来才发现它压根不是翻译。`89D8`就是`mov ebx, eax`,换个角度看,它也是内存里一串能被读成整数的字节。同一个东西,在代码段里是“动起来的指令”,在数据段里就是“躺平的数字”。CPU根本不认识“指令”和“数据”这两个词,它只认地址、总线、电平高低。你给它一个地址,它就去取;你给它一个`INT3`,它就停。就这么机械,也这么老实。

寄存器也不是变量。EAX不是存“结果”的地方,它是ALU算完立刻丢中间结果的簸箕——算加法、乘法、移位,都得先倒进这儿,再倒出去。ESP更绝,你`call`一下,它就自动减4、把EIP压进去;你`ret`一下,它又自动加4、把EIP吐出来。栈不是虚拟概念,是真正在内存里一块一块往上堆、往下掉的物理结构。看雪论坛上有人说“栈被破坏了”,其实意思就是:ESP指错了位置,CPU照着那个地址去pop,结果拿到个乱码当EIP,然后就跳到野地址里去了。

`lea`这个指令,我一开始真当它是`mov`的兄弟。结果一次调试卡在`lea eax,[ebx+ecx*4]`,下一句是`jmp eax`,但内存里那块地址根本没代码。后来查资料才懂:`lea`根本不去读内存,它只是算地址。`ebx=0x402000`,`ecx=2`,那`eax`就等于`0x402008`——一个干净的数学结果。混淆器就爱这么干,看起来像在取数据,其实只是绕圈子算数,开云(中国)官方app下载骗你去追内存访问,实际啥也没读。

OD里下断点,不是“让程序停在某行”,而是往那个地址写了个`CC`(INT3指令)。CPU一取到`CC`,立刻进中断,把控制权交给调试器。这时候你看`EIP`,它指的就是“刚刚执行完的那条指令的下一条”。所以断点命中的那一刻,`EIP`还没动,但下一条已经准备好了。IDA的静态分析厉害,但再厉害也得靠`call`/`ret`/`push`这些指令的固定模式去猜函数边界。它不是神算子,只是把二进制里重复出现的模式,打包贴上“这是函数开头”的标签。

练汇编最笨也最有效的办法,就是开OD,找一段最简单的代码,比如`xor eax,eax`→`mov ecx,5`→`add eax,ecx`,然后按`t`单步,每步都看`EAX`、`ECX`、`ZF`、`OF`变没变。别背口诀,就看它动不动——`xor eax,eax`之后ZF=1,`add eax,ecx`之后ZF=0(因为5≠0)。这样练十次,比看十页指令表记得牢。

有人问:学这么多有啥用?有用。上礼拜逆一个学生交的“课程设计”程序,加了壳,IDA打不开主函数。我就用OD从入口一路`t`,看到一堆`push`之后跟`call`,栈顶是`0x97F3A2`,我记下来,F2下断,F9跑,断住,一看`ESP+4`是`0x800401`——那就是参数。对照PE头算偏移,直接定位到解密函数。没用任何插件,也没猜算法,就靠看寄存器、看栈、看标志位。

汇编不是门槛,是接口。你不用懂半导体,但得知道`mov`不会改ZF,`cmp`会;你不用背所有寻址方式,但得明白`[esi+edi*2]`是在算地址,不是在查表;你不用会写驱动,但得清楚`ret`就是`pop eip`,改了栈顶,就等于换了路标。

CPU从不骗人,它只执行。你看到的每一行反汇编,都是它刚刚干完的事。

就这。

备案号:

备案号: